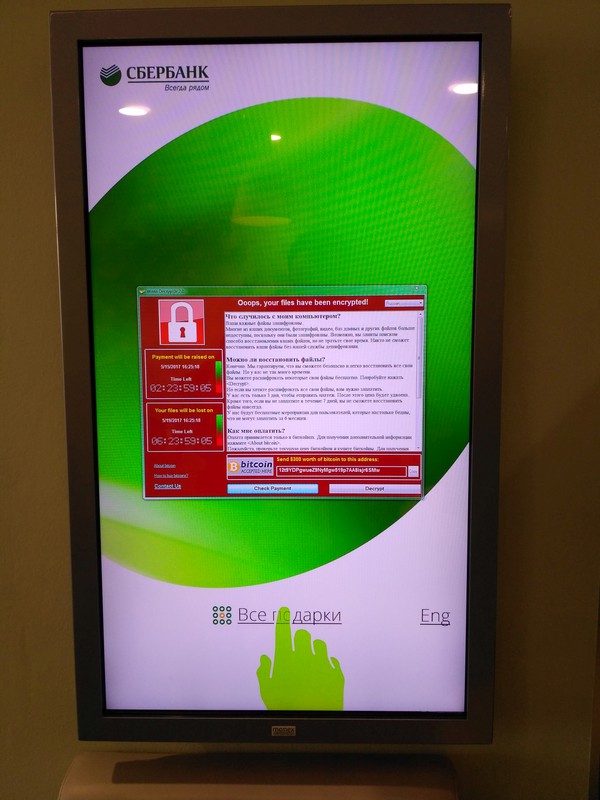

Вирус на 300 баксов

Регулярно на работе приходят письма типа:

“накладная во вложении” “отчет” “проверьте реквизиты” и т.п. - это все разные варианты шифровальщиков.

Началось достаточно давно, лет 5 точно уже как. Соседи поймали - ничего восстановить не смог. Знакомый тоже дома попал. У меня юзеры заинструктированы ничего никогда не открывать напрямую из почтовика.

Вирус сам себя по сетке не шлет (пока не встречал такого, во всяком случае), но шифрует все, до чего доберется средствами системы с правом на редактирование.

Т.е. распространение - почта, вложения.

Спасение - не работать под админом + запрет на редактирование + регулярные архивы. Если носитель архивов не отключается - ставьте пароль на открытие.

Тоесть, как всегда , какой-то исполняемый файл запущен самим юзвером!

А винда орала! “Вы уверены что хотите…”

Я не сисадмин, но походу не может быть такого, что , вирус запустится сам,

Без участия юзвера(возможно, что пользователь сам не поймет что запускает исполняемый…

Кста

Рекомендую семью с однокласниками вконтакте и прочими помойками перевести на смартфоны или отдельный комп, где нет ничего ценного!

От шифровальщиков одна защита. UAC на полную. Работать под правами обычного пользователя. И настройка app locker.

Даже дома в такой конфигурации работаю.

Любой антивирус - бесполезный хлам. Только систему тормозят.

А в компании, если так не настроено, то админы бараны.

Распространение вируса - это самое важное и самое интересное! Есть вероятность, что он попал на машину давно и сидел-ждал.

И насчёт каналов распространения. К сожалению, в 2017 году совершенно не обязательно исполняемый файл осознанно скачать и осознанно руками запустить: дырявость современных ОСей (начиная с винды и андроида) совершенно феноменальная и продолжает наращиваться! В основном из-за кучи дебильных серсивов и служб внутри системы, которые имеют разные полномочия и одновременно доступ в сеть. Для ползователя большинство этих служб - нафиг не нужны, но без специальных мер отключить их зачастую нельзя.

И, к слову, всякие линуксы и операционки от эпла - тоже дырявые. Просто являются менее популярной целью для писателей вредоносного софта, что создает обманчивое впечатление о их защищённости.

Резервное копирование наше все все!!!

Сисадмины делятся на тех кто делает резервное копирование.

Эх, сочувствую. 2 года назад тоже попал, открыв “письмо с договором”. Все фотки и документы попортил. Не восстановил.

Теперь архивирую 😃

Я не сисадмин, но походу не может быть такого, что , вирус запустится сам,

Пару лет назад была такая фигня. К компу подключились удаленно. Был открыт порт для удаленного подключения. Судя по оставленному на диске хламу, была запущена прога по подбору паролей. Ну и дальше запустили шифровальщик.

В винде 7, например, даже по моим скромным познаниям около десятка векторов атак. Это всякие сервисы, типа планировщика (но далеко не только он), и браузеры. В более новых виндовозах даже представить страшно, сколько векторов. Не конкретных уязвимостей, а векторов: каждый вектор - это как отдельная сторона забора из гнилых досок. А браузер - как ворота для грузового транспорта, которые всегда нараспашку…

Сейчас вот сижу на работе и колупаю ноут знакомого. Вчера ночью словил шифровальщика, скорее всего вот такого типа.

На данный момент в “моих документах” и на “рабочем столе” восстановил все документы и картинки, так как на диске С были включены теневые копии. А вот с диском Д засада - но около 1000 фоток уже восстановил.

Ну переименовано и переименновано, обратно переименовал и ладно. Процесс длительный, но важную инфу восстановить удастся.

Файлы шифруются… ничего “переименовать” обратно не выйдет

Вчера ночью словил шифровальщика, скорее всего вот такого типа.

Так каким образом то словили? И как восстанавливаете?

А вот каким образом словил, он и сам не знает. Восстанавливаю утилитами которые описаны в статье по ссылке. В систему вирусняк прописался как планировщик заданий.

Сижу на ХР . Вчера Eset пару атак отбил… хз что там было. Можно конечно в лог глянуть.😃

В общем ждёмс… это быстро не закончится. кмк.

Пробовал сканировать х-пораженный комп с помощью Касперский, Dr. web, avast, avira, был еще какой-то бесплатный от Микрософт, никто из них не обнаружил чего-либо подозрительного. Только NOD32 сразу начал считать угрозы, насчитал более 500 штук. Исправить файлы у него не получилось, пришлось удалить эти файлы.

Кого еще не накрыла эта зараза, ставьте NOD32, хотя бы до тех пор, пока все не устаканится.

Если что, то NOD32 лицензия.

Хотя у них есть и тестовая на месяц. Насколько помню.

Лет уже 8-9 назад купил в никсе такую штуку: nix.ru/…/AgeStar-SUBCA-SATA-USB20-Adapter-adapter-… ,чтобы харды подключать.Уже сколько раз помогал вирусы лечить на жд.Снимал с поражённого компа диск и подключал его через эту штуковину к своему, 100% результат.Обычно вирус с баннером в конце сканирования находился.У меня с 2006 nod32 бесплатный.Дистрибутив скачал ещё тогда и до сих пор всё работает, причём на разных компах т.т.т. 3 раза.

Хотя у них есть и тестовая на месяц. Насколько помню.

Раньше надо было каждый месяц его удалять ,потом ставить,а последний год,только обновить версию просит и всё.А базы обновляются каждый день.

Ещё для чистки системы сиклинером пользуюсь регулярно и такой программой для чистки реестра и ошибок всяких: vitsoft.net там есть бесплатная версия.А раньше вообще только бесплатная была.Когда первый раз эту программу запускаешь или кто давно не чистил, ошибок может быть от 1000 до 4000.

Вообще,я бы этим “программистам” не дорезанным пальцы бы отрубал,чтобы больше не смогли никаких вирусов напечатать.

Лучшее решение от таких “подарков” - регулярные бэкапы на внешние диски, подключаемые только на время бэкапа. Даже если компьютер физически сдохнет с полным выгоранием всего внутреннего железа - погибнут только самые последние версии файлов.

Антивирусные компании с такими вирусами борются по мере возможностей. Но сам вирус удалить не сложно. Другое дело - современные алгоритмы шифрования файлов, типа AES. Шифрование происходит быстро, а вот дешифрование (особенно без наличия ключа) может занимать сотни лет даже на сверхсовременных суперкомпьютерах.

Кстати, вы не думали, что вирус может и не содержать механизма расшифровки, шифруя файлы случайной комбинацией ключа, которая тут же и уничтожается. Просто из вредности, с целью физического уничтожения информации.

В любом случае, зашифрованный диск можно сразу отправлять на формат. Что еще раз подтверждает тезис о регулярных бэкапах и “не складывать все яйца в одну корзину”. Благо, даже бюджетных возможностей для этого полно.

А вот форматировать диски почём зря не стоило, проще на резервном/новом систему развернуть. Главное в востановлении данных - не навреди - не перезапиши, т.е. если он действительно зашифровал, при наличии программы дешифратора в комплекте - (кстати где она лежит? По расположению и времени создания найдёте где подцепили) Новый дешифровщик появится, как с прошлой волной было, и можно восстановить данные.